我更新的动力 - 源自您的关注。

资源名称:软件加密原理与应用 飞天诚信著 中文 PDF

第1章软件加密综述

1.1软件加密的发展历史

1.2软件加密方式的确定因素

1.3软件保护的应用模式

1.4软件加密的误区

1.5软件加密的代价

第2章方法

2.1密码表

2.2软盘加密

2.2.1软盘的构造和原理

2.2.2软盘驱动器的结构原理

2.2.3软盘控制器

2.2.4终极软盘控制方法——直接I/O

2.2.5软盘加密技术与技巧

2.3电子注册

2.3.1用户名/密码

2.3.2计算机信息

2.3.3Keyfile或Licensefile

2.4光盘加密

2.4.1光盘的构造和原理

.2.4.2常见的光盘加密方法

2.4.3光盘加密的缺点

2.5硬件加密

2.5.1硬件加密的发展史

2.5.2硬件加密的原理

2.5.3市面上常见的加密锁

第3章破解

3.1了解解密者

3.1.1解密者的心态

3.1.2解密者的水平

3.1.3解密者的思路

3.2Patch,Serial和KeyMaker——地下世界的规则

3.2.1文件补丁(FilePatch)

3.2.2内存补丁(MemoPatch)

3.2.3序列码(SerialNumber)

3.2.4注册机(KeyMaker)

3.3另类破解

3.3.1内存快照

3.3.2暴力破解

3.3.3溢出攻击

3.4解密者的工作流程

3.4.1研究保护方法

3.4.2脱壳

3.4.3辨别开发工具

3.4.4静态分析

3.4.5动态分析

3.4.6解密工具

3.4.7反编译

3.5软件保护的薄弱环节

3.5.1软件的安装与卸载

3.5.2软件调用动态链接库

3.5.3暴露信息的系统API调用

3.5.4一个被放大的加密点

3.5.5加密点的安排

第4章语言

4.1解释与编译

4.1.1编译

4.1.2解释

4.1.3编译型语言

4.1.4解释型语言

4.2永远的汇编语言

4.2.1各代微处理器的寄存器的区别

4.2.2存储器寻址的实地址方式和保护虚拟地址方式

4.2.3寻址方式概述

4.2.4常用指令概述

4,3Java代码的保护

4.3.1类文件格式

4.3.2Java虚拟机

4.3.3Java的安全性

4.3.4Java类文件的保护

4.4虚拟机保护策略

4.4.1虚拟计算机简介

4.4.2虚拟机保护策略的具体实现

4.4.3如何用TINY来保护软件

第5章外壳

5.1什么是外壳

5.2与壳有关的技术

5.3PE基础知识

5.3.1WIN32可执行程序的加载

5.3.2虚拟地址

5.3.3RVA

5.3.4导出函数表

5.3.5引入函数表及引入函数地址表

5.3.6Section及Section表

5.3.7编译器、Obi文件

5.3.8链接器、Lib文件

5.3.9WIN32ASM

5.3.10调用方式

5.3.11局部变量全局变量

5.3.12PE文件头

5.4加壳与脱壳

5.4.1壳的识别

5.4.2使用ProcDump实现自动脱壳

5.4.3找入口点(OEP)

5.4.4引入表修复

5.4.5打造自己的外壳

5.5实战自己的外壳

5.5.1PEMaker使用

5.5.2指针、函数指针

5.5.3在程序启动前添加MessageBox

5.5.4在启动时做更多的事

5.5.5Windows程序入口

………

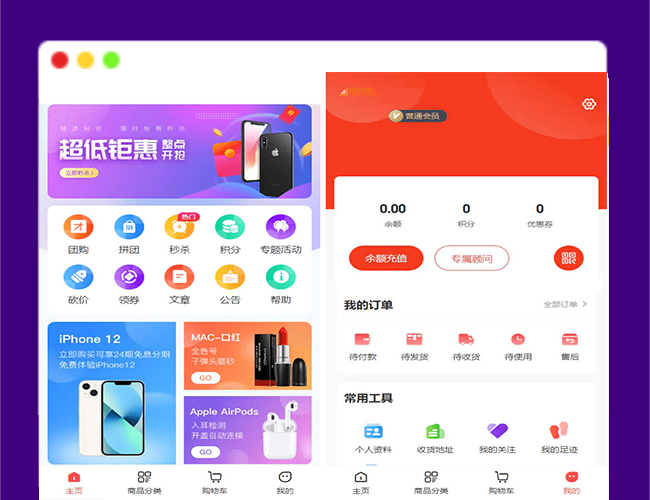

资源截图:

.webp)

暂无评论内容