我更新的动力 - 源自您的关注。

资源名称:计算机网络安全教程(第2版) PDF

第1部分 网络安全基础

第1章 网络安全概述与环境配置

1.1 信息安全概述

1.2 网络安全概述

1.3 研究网络安全的必要性

1.4 研究网络安全的社会意义

1.5 网络安全的相关法规

1.6 网络安全的评价标准

1.7 环境配置

小结

课后习题

第2章 网络安全协议基础

2.1 osi参考模型

2.2 tcp/ip协议族

2.3 网际协议ip

2.4 传输控制协议tcp

2.5 用户数据报协议udp

2.6 1cmp协议

2.7 常用的网络服务

.2.8 常用的网络命令

小结

课后习题

第3章 网络空全编程基础

3.1 网络安全编程概述

3.2 c和c++的几种编程模式

3.3 网络安全编程

小结

课后习题

第2部分 网络攻击技术

第4章 网络扫描与网络监听

4.1 黑客概述

4.2 网络踩点

4.3 网络扫描

4.4 网络监听

小结

课后习题

第5章 网络入侵

5.1 社会工程学攻击

5.2 物理攻击与防范

5.3 暴力攻击

5.4 unicode漏洞专题

5.5 其他漏洞攻击

5.6 缓冲区溢出攻击

5.7 拒绝服务攻击

5.8 分布式拒绝服务攻击

小结

课后习题

第6章 网络后门与网络隐身

6.1 网络后门

6.2 木马

6.3 网络代理跳板

6.4 清除日志

小结

课后习题

第7章恶意代码

7.1 恶意代码概述

7.2 恶意代码实现机理

7.3 常见的恶意代码

小结

课后习题

第3部分网络防御技术

第8章 操作系统安全基础

8.1 常用操作系统概述

8.2 安全操作系统的研究发展

8.3 安全操作系统的基本概念

8.4 安全操作系统的机制

8.5 代表性的安全模型

8.6 操作系统安全体系结构

8.7 操作系统安全配置方案

小结

课后习题

第9章 密码学与信息加密

9.1 密码学概述

9.2 des对称加密技术

9.3 rsa公钥加密技术

9.4 pgp加密技术

9.5 数字信封和数字签名

9.6 数字水印

9.7 公钥基础设施pki

…….

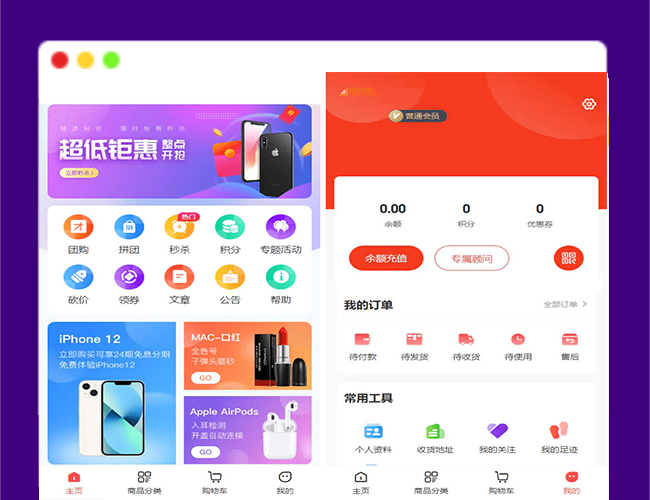

资源截图:

.webp)

暂无评论内容