我更新的动力 - 源自您的关注。

资源名称:E-mail黑客攻防 PDF

第一章 邮件攻击

1.1 简介

1.2 邮件威胁

1.3 案例分析

案例1 某国:教育部门

案例2 个人

案例3 某国,某地:个人

案例4 某国,某地:个人

案例5 某国,某地:个人

案例6 某国,某地:零售业

1.4 不同类型的电子邮件威胁

第二章 邮件追踪

2.1 简介

2.2 邮件标题

2.3 高级的邮件标题

2.4 在internet上追踪电子邮件

2.5 反向dns查找

2.6 whois

2.7 可视化追踪工具

2.8 fadia’s推荐的邮件追踪工具

. 1.工具名:neotracepro

2.工具名:visualroute

3.工具名:emailtrackerpro

4.用户名:samspade

2.9 案例分析

案例1

案例2

案例3

案例4

第三章 邮件伪造

3.1 简介

3.2 邮件伪造技巧

3.3 高级邮件伪造

3.3.1 主题栏

3.3.2 利用sendmail发送附件

3.3.3 抄送(cc)与暗送(bcc)栏

案例1 发送栏的单用户输入

案例2 发送栏多用户输入

案例3 发送栏与抄送栏的多用户输入

案例4 暗送栏的多用户输入

3.4 案例分析

第四章 扩展的简单邮件传输协议(esmtp)

4.1 简介

4.2 威胁及防范

4.3 案例分析

案例1

案例2

第五章 邮局协议(pop)

5.1 简介

retr 1

5.2 pop威胁

1.暴力破解攻击

2.密码嗅探

5.3 案例分析

第六章 邮件炸弹

6.1 简介

6.2 大规模邮件炸弹攻击

6.3 列表关联的邮件炸弹

第七章 邮件账户破解

7.1 简介

7.2 口令猜测

7.3 遗忘口令攻击

7.4 暴力破解口令攻击

7.5 网络钓鱼攻击(phishing)

7.8 输入验证攻击

7.9 社会工程攻击

7.10 案例分析

第八章 安全的电子邮件

8.1 简介

8.2 加密知识

8.3 邮件加密软件(pgp)

加密

解密

8.4 法迪亚推荐的pgp加密工具

8.5 pgp的弱点

第九章 防范策略

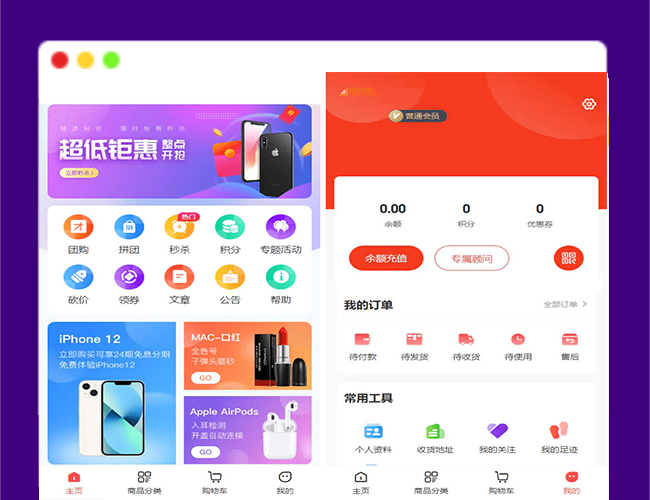

资源截图:

.webp)

暂无评论内容