我更新的动力 - 源自您的关注。

资源名称:黑客防范技巧与典型应用 中文PDF

第1章 windows系统漏洞防范

1.1 设置组策略实现安全登录

1.1.1 组策略概述

1.1.2 重命名默认账户

1.1.3 账户锁定策略

1.1.4 密码策略

1.1.5 隐藏桌面系统图标

1.1.6 设置用户权限

1.1.7 其他策略

1.2 注册表编辑器实用防范技巧

1.2.1 禁止访问和编辑注册表

1.2.2 设置注册表隐藏保护策略

1.2.3 关闭默认共享保证系统安全

1.2.4 预防syn系统攻击

1.2.5 驱逐自动运行的木马

1.2.6 设置windows系统自动登录

1.2.7 只允许运行指定的程序

1.3 windows系统的密码保护

1.3.1 设置windows xp系统密码

1.3.2 设置电源管理密码

. 1.3.3 设置与破解屏幕保护密码

1.4 windows系统的安全设置

1.4.1 激活windows xp系统的防火墙

1.4.2 对windows系统实施网络初始化

1.4.3 在ie中设置隐私保护

1.4.4 利用加密文件系统加密

1.4.5 屏蔽不需要的系统组件

1.4.6 锁定计算机

1.5 可能出现的问题与解决方法

1.6 总结与经验积累

第2章 木马与间谍软件的伪装与查杀

2.1 火眼金睛识别木马

2.1.1 什么是木马

2.1.2 木马的常用入侵手法

2.1.3 木马的伪装手段

2.1.4 识别出机器中的木马

2.2 用木马清除软件清除木马

2.2.1 使用“超级兔子”清除木马

2.2.2 使用trojan remover清除木马

2.2.3 使用“木马克星”清除木马

2.2.4 使用360安全卫士维护系统安全

2.2.5 在“windows进程管理器”中管理进程

2.3 自动安装“后门程序”的间谍软件

2.3.1 什么是间谍软件

2.3.2 拒绝潜藏的间谍软件

2.3.3 用spybot揪出隐藏的间谍

2.3.4 间谍广告的杀手ad-aware

2.3.5 对潜藏的“间谍”学会说“不”

2.4 可能出现的问题与解决方法

2.5 总结与经验积累

第3章 浏览器遭受恶意攻击与防御

3.1 认识恶意代码

3.1.1 恶意代码的特征

3.1.2 非过滤性病毒

3.1.3 恶意代码如何传播

3.1.4 恶意代码的传播趋势

3.2 修改注册表防范恶意代码

3.2.1 自动弹出网页和对话框

3.2.2 浏览网页时被禁用了注册表

3.2.3 强行修改标题栏与默认首页地址

3.3 让人惶恐的ie炸弹

3.3.1 ie炸弹攻击的表现形式

3.3.2 ie窗口炸弹的防御

3.4 危险性极强的ie执行任意程序

3.4.1 利用clam帮助文件执行任意程序

3.4.2 chm帮助文件执行任意程序的防范

3.4.3 ie执行本地可执行文件漏洞

3.5 ie处理异常mime漏洞

3.5.1 mime头漏洞应用基础

3.5.2 对浏览网页的用户施用恶意指令

3.5.3 防范ie异常处理mime漏洞的攻击

3.6 可能出现的问题与解决方法

3.7 总结与经验积累

第4章 qq的攻击与防御技术

第5章 电子邮件防御实战

第6章 后门与自身防护技术

第7章 网络代理应用与恶意进程清除

第8章 远程控制工具的攻击与防御

第9章 备份升级与数据恢复

第10章 主动防御、清除病毒木马

第11章 打好网络安全防御战

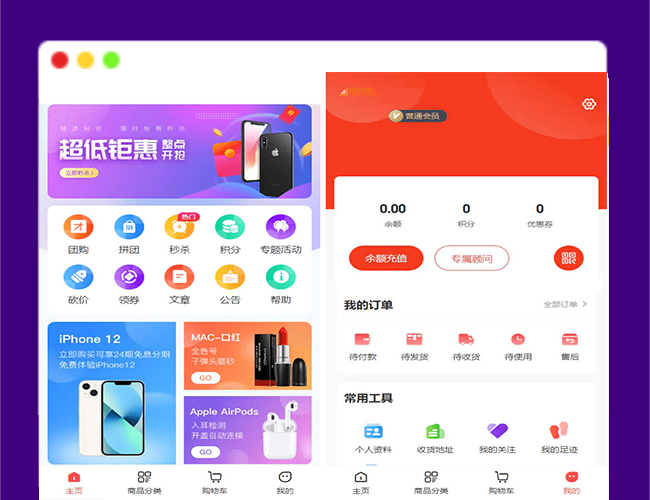

资源截图:

.webp)

暂无评论内容