我更新的动力 - 源自您的关注。

资源名称:信息安全完全参考手册(第2版) PDF

第I部分 概 述

第1章 信息安全概述 3

1.1 信息保护的重要性 3

1.2 信息安全的演变 5

1.3 合理的安全投资 7

1.3.1 业务灵活性 8

1.3.2 降低成本 8

1.3.3 可移植性 9

1.4 安全方法论 9

1.5 如何建立一个安全计划 12

1.5.1 授权 12

1.5.2 框架 13

1.5.3 评估 13

1.5.4 规划 13

1.5.5 实施 14

1.5.6 维护 14

1.6 不可能的工作 14

1.7 最薄弱的环节 15

1.8 战略与战术 16

1.9 业务流程与技术控制 17

1.10 本章小结 18

1.11 参考文献 19

第2章 风险分析 21

2.1 风险定义 21

2.1.1 入侵载体 22

2.1.2 威胁源和目标 24

2.2 攻击的种类 25

2.2.1 恶意移动代码 26

2.2.2 高级持续性渗透攻击(APT) 35

2.2.3 手动攻击 36

2.3 风险分析 43

2.4 本章小结 44

2.5 参考文献 44

第3章 遵循标准、法规和法律 47

3.1 信息安全标准 47

3.1.1 信息及相关技术控制目标(COBIT) 47

3.1.2 国际标准化组织(ISO) 27000系列 48

3.1.3 美国国家标准与技术研究院(NIST) 50

3.2 影响信息安全专家的法规 52

3.2.1 注意义务 53

3.2.2 Gramm-Leach-Bliley法案

(GLBA) 53

3.2.3 Sarbanes-Oxley法案 55

3.2.4 HIPAA隐私和安全规则 55

3.2.5 北美电力可靠性公司关键基础设施保护(NERC CIP) 57

3.2.6 PCI DSS:支付卡行业数据安全标准 57

3.3 影响信息安全专家的法律 58

3.3.1 黑客法律 59

3.3.2 电子通信法律 62

3.3.3 其他实质性法律 65

3.4 本章小结 67

3.5 参考文献 67

第4章 安全设计原则 69

4.1 CIA三元组和其他模型 69

4.1.1 机密性 69

4.1.2 完整性 69

4.1.3 可用性 70

4.1.4 其他概念 70

4.2 防御模型 71

4.2.1 棒棒糖模型 71

4.2.2 洋葱模型 72

4.3 可信区域 73

4.4 网络防御的最佳实践 75

4.4.1 安全的物理环境 75

4.4.2 密码保护启动 76

4.4.3 密码保护CMOS 76

4.4.4 禁止USB和CD引导 76

4.4.5 加固操作系统 76

4.4.6 保持补丁更新 77

4.4.7 使用防病毒扫描程序(实时扫描) 77

4.4.8 使用防火墙软件 77

4.4.9 安全的网络共享权限 77

4.4.10 使用加密 78

4.4.11 保护应用程序 78

4.4.12 系统备份 82

4.4.13 实施ARP中毒防御 83

4.4.14 建立计算机安全防御计划 83

4.5 本章小结 85

4.6 参考文献 85

第5章 安全策略、标准、流程和指南 87

5.1 安全策略 87

5.1.1 安全策略制定 88

5.1.2 安全策略参与者 89

5.1.3 安全策略阅读对象 90

5.1.4 策略种类 91

5.1.5 框架 91

5.1.6 安全意识 92

5.1.7 安全意识的重要性 93

5.1.8 意识计划的目标 93

5.1.9 提高效率 94

5.1.10 实施意识计划 95

5.1.11 执行 96

5.1.12 对供应商执行的策略 96

5.1.13 对员工执行的策略 97

5.1.14 基于软件的执行 97

5.1.15 安全策略主题示例 98

5.1.16 可接受的使用策略 98

…….

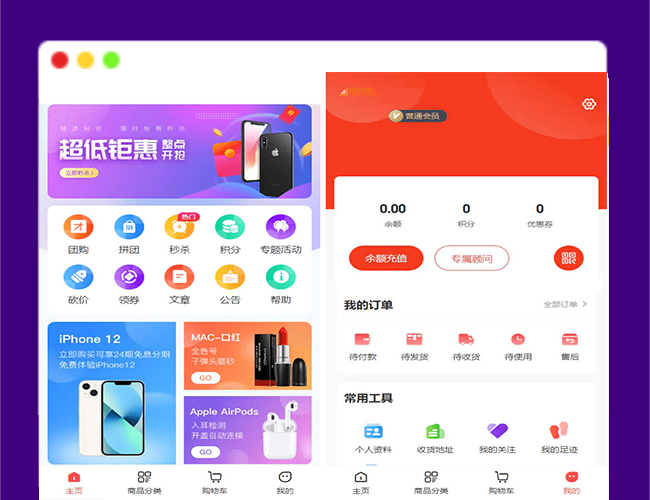

资源截图:

.webp)

暂无评论内容